VMware vSphere勒索病毒通告

近日,网络上一篇关于 VMware vSphere 被勒索病毒攻击的文章引起了安全人士关注,文章详细介绍了虚拟机被勒索病毒攻击后,出现了大量虚拟机关闭,虚拟机处于关机,并处于无法连接状态,导致用户生产环境停线等严重问题。

据研究人员分析,此次攻击与RansomExx 勒索软件有关,这次的勒索攻击造成 VMware vSphere 部分的虚拟机磁盘文件.vmdk、虚拟机描述文件.vmx 被重命名,手动打开.vmx 文件,发现.vmx 文件被加密。另外 VMware vm-support 日志收集包中,也有了勒索软件生成的说明文件。此次攻击者利用了VMware ESXi 中的两个远程代码执行漏洞 CVE-2019-5544 和 CVE-2020-3992。

需要升级ESXI 补丁版本。

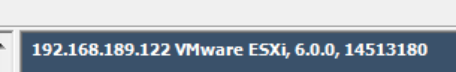

1. 查看用户现有版本

内外网所有ESXI 小版本都是 VMware ESXi 6.0.0 build-14513180

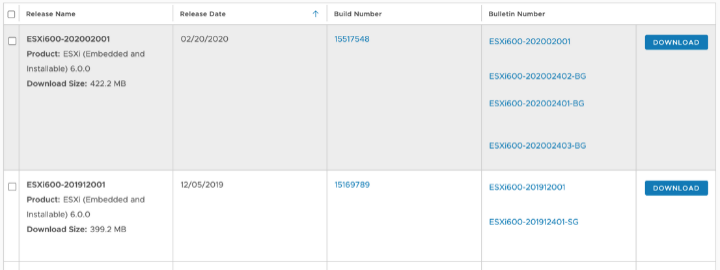

2. 查询官网,下载最新补丁

官网有两个补丁需要更新。

ESXi600-201912001.zip

ESXi600-202002001.zip

3. 关闭所有虚拟机,ESXI 主机进入维护模式

4. 打开ESXI SSH 上传补丁包

/vmfs/volumes/upsoft/

ESXi600-201912001.zip

ESXi600-202002001.zip

5. 确定主机进入维护模式

[root@esxi:~] vim-cmd /hostsvc/hostsummary|grep Maintenance

inMaintenanceMode = true,

6. 查看当前版本

[root@esxi:~] vmware -v

VMware ESXi 6.0.0 build-15169789

[root@esxi:~] esxcli system version get

Product: VMware ESXi

Version: 6.0.0

Build: Releasebuild-15169789

Update: 3

Patch: 138

7. 执行升级操作

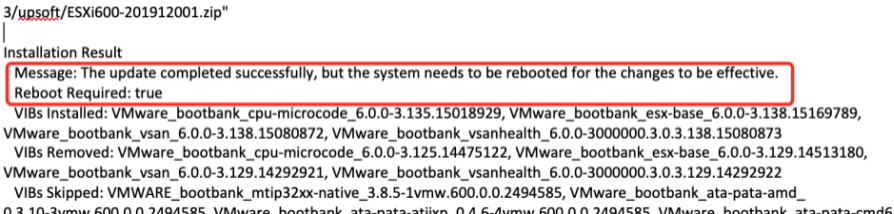

[root@esxi:~] esxcli software vib update -d "/vmfs/volumes/upsoft/ESXi600-201912001.zip"

8. 查看日志,确保升级完成,需要重启主机。

9. 重启主机

[root@esxi:~] reboot

10. 检查升级后版本

[root@esxi:~] vmware -v

VMware ESXi 6.0.0 build-15169789

11. 升级第二个补丁包

[root@esxi:~] esxcli software vib update -d "/vmfs/volumes /upsoft/ESXi600-202002001.zip"

12. 重启主机

[root@esxi:~] reboot

13. 检查升级后版本

[root@esxi:~] vmware -v

VMware ESXi 6.0.0 build-15517548

14. 退出维护模式,打开虚拟机。